服务热线:400-1088-025

极元虚拟化第二代蜜罐系统的一款基于攻击混淆与欺骗技术的威胁情报产品。支持在VMware、KVM、HyperV等虚拟化环境中进行部属。通过在黑客必经之路上构造陷阱,混淆其攻击目标,精确感知黑客攻击的行为,并溯源黑客身份及攻击意图,形成黑客攻击情报,发现利用病毒、木马以及0day漏洞的APT攻击行为,保护客户网络免遭0day等攻击造成的各种风险(如敏感信息泄露、关键基础设施破坏等)。可在政府、运营商、企业集团、医疗、公检法司、金融、交通、电力等包含大量用户数据、资金等敏感信息的业务环境广泛应用。通过构建用户威胁情报体系,实现从安全事件的被动响应到安全威胁的积极应对,帮助企业有效应对安全风险。

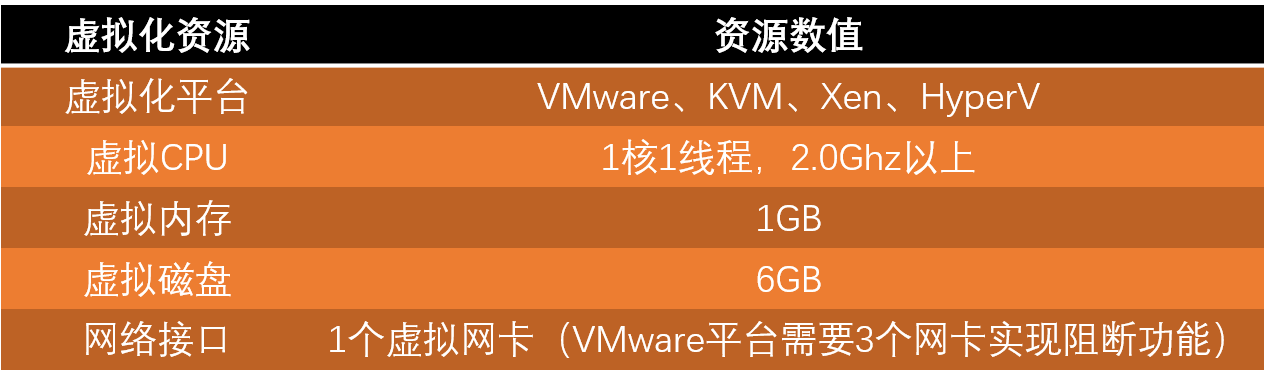

一、虚拟化资源要求

二、产品架构

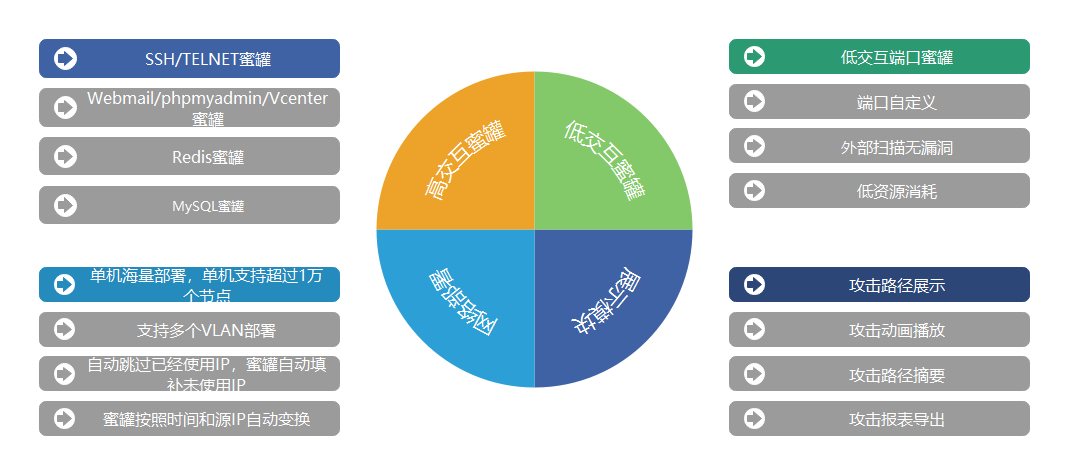

三、产品主要功能

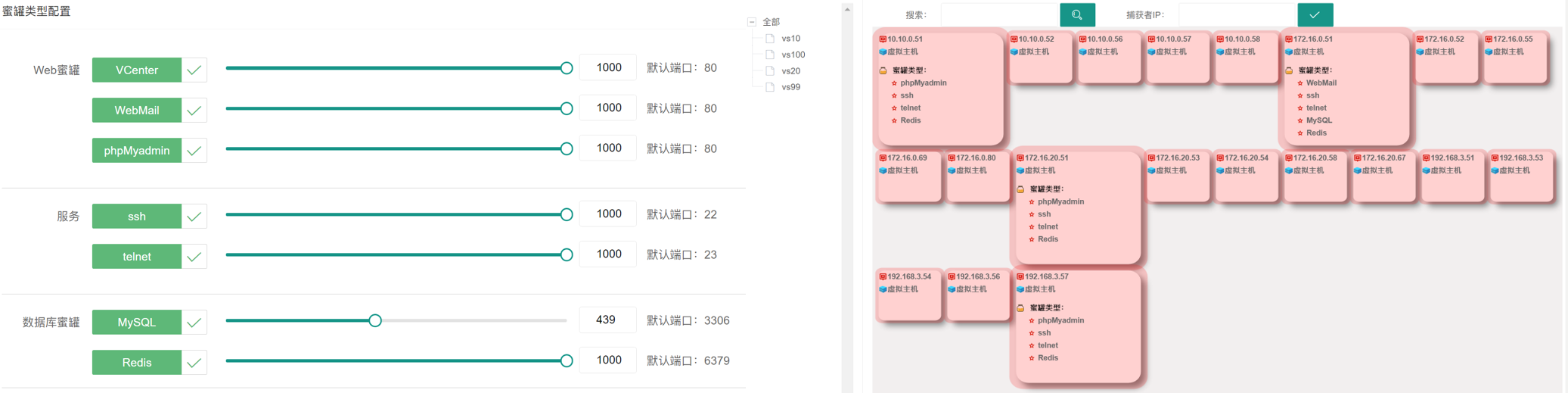

1、低交互蜜罐

1) 根据需求虚拟出大量的IP地址,同时开启一系列常用端口,伪装成真实在线主机。

2) 与真实主机混杂高密度海量部署,大大提高命中率。

3) 陷阱主机可以自动占用网络中的空闲IP地址,并完成部署。

4) 陷阱主机由系统本身生成,不需要消耗额外的计算资源。

5) 四层蜜罐,无实际系统,因此本身无被攻破的风险。

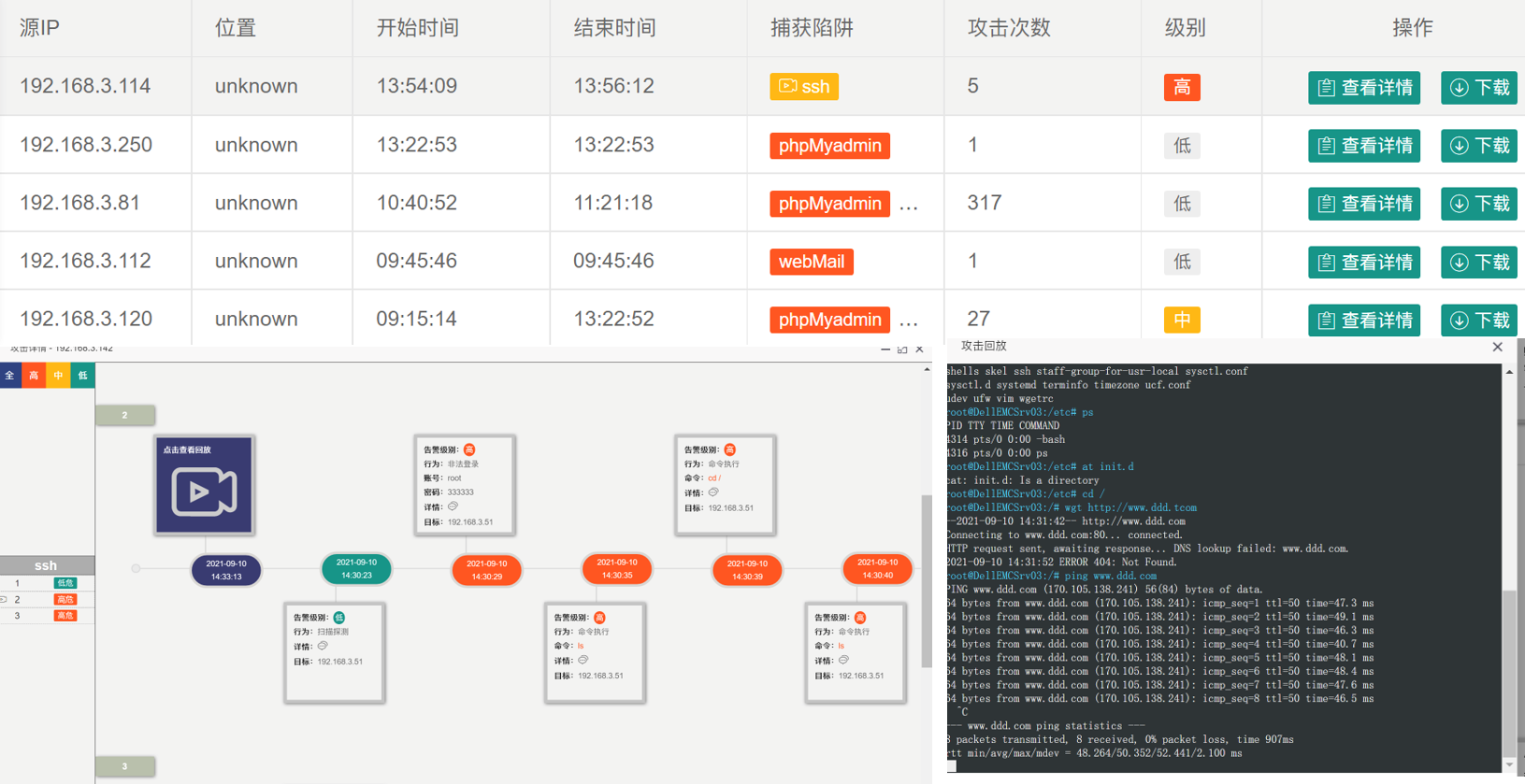

2、高交互蜜罐

1) 生成大量高交互蜜罐,引诱攻击者进行更深入的攻击,进而达到捕获、取证、反制的防护目的。

2) 非虚机、Docker形态,非真实的操作系统。

3) 类系统模拟器,内置与伪装业务同样的命令库、界面等,并对交互做出相应的回显,以达到可交互性,从而迷惑攻击者。

4) 无需耗费额外的计算资源(占用内存不超过200M),无被攻破的风险。

3、大面积高密度部署

1) 单套支持生成大量蜜罐,单机可生成一万个以上蜜罐

2) 通过接入交换机trunk口,支持单网线接入,向多个VLAN中部署大量蜜罐

3) 高密度蜜罐可以提升蜜罐的命中率,达到威慑并反制攻击者的目的

四、产品优势

五、部署方式

1)方式一:单虚拟网卡桥接到虚拟交换机

2)方式二:单虚拟网卡桥接到虚拟交换机,第二虚拟网卡接到虚拟化trunk口

3)方式三(VMware下阻断部署):单虚拟网卡桥接到虚拟交换机,第二虚拟网卡接到虚拟化trunk口,第三虚拟网卡接入到虚拟分布式交换机